皆様こんにちは。ネットワーク事業部の生方です。

今回は、IPA(情報処理推進機構)より公開された「情報セキュリティ10大脅威 2021」をもとにして、新しい生活様式の中で必要となる情報セキュリティをテーマにお話したいと思います。

「情報セキュリティ10大脅威」とは?

IPAが年に一度公開している情報で、前年に発生し社会的に影響が大きかったと考えられる事案から、情報セキュリティ分野の研究者・実務担当者などの専門家らによる選考会が審議・投票を行い決定しているものです。

「個人向け脅威」と「組織向け脅威」に分類され、それぞれ10位まで紹介されています。

以下のページに、ランキングと関連資料が公開されております。

情報セキュリティ10大脅威 2021

まずは、今年発表された「情報セキュリティ10大脅威 2021」のランキングをご紹介します。

| 順位 | 個人 | 組織 |

| 1位 | スマホ決済の不正利用 | ランサムウェアによる被害 |

| 2位 | フィッシングによる個人情報等の詐取 | 標的型攻撃による機密情報の窃取 |

| 3位 | ネット上の誹謗・中傷・デマ | テレワーク等のニューノーマルな働き方を狙った攻撃 |

| 4位 | メールやSMS等を使った脅迫・詐欺の手口による金銭要求 | サプライチェーンの弱点を悪用した攻撃 |

| 5位 | クレジットカード情報の不正利用 | ビジネスメール詐欺による金銭被害 |

| 6位 | インターネットバンキングの不正利用 | 内部不正による情報漏えい |

| 7位 | インターネット上のサービスからの個人情報の窃取 | 予期せぬIT基盤の障害に伴う業務停止 |

| 8位 | 偽警告によるインターネット詐欺 | インターネット上のサービスへの不正ログイン |

| 9位 | 不正アプリによるスマートフォン利用者への被害 | 不注意による情報漏えい等の被害 |

| 10位 | インターネット上のサービスへの不正ログイン | 脆弱性対策情報の公開に伴う悪用増加 |

このランキングで目を引くのが、組織向けの3位にランクインした「テレワーク等のニューノーマルな働き方を狙った攻撃」です。

昨年のランキングには無く、今年からランキングされた内容となります。

まさにコロナ禍の世相を反映した内容になっていますので、今回はこの内容について詳しくご紹介したいと思います。

テレワーク等のニューノーマルな働き方を狙った攻撃

昨年から世界中で猛威をふるっている新型コロナの影響により、感染症対策の一環として多くの企業でテレワークが導入されました。

しかし、この新しい環境を狙ったサイバー攻撃が大きな問題となっています。

攻撃の手口は様々ですが、主なものは以下のとおりです。

テレワーク用機器の脆弱性を悪用した攻撃

弊社の前回のブログでも取り上げましたが(Winodws10でVPN(L2TP/IPsec)の自動接続設定)、テレワークで外部から社内のシステムに接続する際にはVPNという方法が多く用いられます。

VPNを利用するための機器に脆弱性があった場合に対応せず放置してしまうと、それを狙った攻撃者により社内システムに侵入されてしまうケースがあります。

<被害例>

あるセキュリティ製品の脆弱性が攻撃者によって発見され、多数の企業・団体のユーザーID・パスワードなどのVPN認証情報が流出してしまいました。

この脆弱性に対しては以前より修正パッチが公開されていましたが、パッチが適用されていない製品が攻撃の対象としてリストアップされていました。

テレワーク移行による管理体制の不備を狙った攻撃

新型コロナの急激な蔓延により、企業も想定していなかった対応を迫られました。

テレワークの導入も急加速で進みましたが、準備や検証が不十分な状態で導入に踏み切らざるを得ない企業も多数あったと思われます。

そのため、テレワークの際に使用するツールの周知やルール整備が不十分となり、そこを狙われて攻撃される可能性があります。

<被害例>

テレワーク用に従業員に支給されたPCで、SNSを利用した際にマルウェアに感染してしまいました。

それに気づかず、従業員が出社した際にPCを社内ネットワークに接続したところウイルス感染が拡大してしまいました。

テレワーク用PCのセキュリティ対策の不備や、テレワーク用PCを使用する際のガイドラインなどが徹底されていなかったために起こった被害と考えられます。

私物PCや自宅ネットワークの利用

本来テレワークでは、必要なシステムやセキュリティ対策などを整えたPCを企業が準備してテレワーク専用機として社員に配布し、テレワーク時にはそのPCでのみ社内システムにアクセスするのが理想となります。

しかし、前述の急激なテレワーク移行の影響もあり必要な台数のPCを準備できない場合も多く、私物のPCを使用してテレワークを行うケースも多く見られます。

プライベートで使用するPCやルータなどのネットワーク関連機器はセキュリティ対策が万全でないことがあり、ウイルスに感染した状態で社内ネットワークに接続してウイルスを持ち込んでしまったり、攻撃者にPCを乗っ取られて情報を抜き取られるなどの影響が考えられます。

<被害例>

急にテレワークへの移行が決まり、やむなく私物のPCでテレワークを行う事となったが、私的に利用しているメールアドレスが登録されており、そこに届いたメールをきっかけにマルウェアに感染してしまいました。

感染したPCから社内システムにアクセスした際に、外部からシステムに侵入されて情報流出につながってしまいました。

どのように対策すればよいか

このような事例をもとにして、被害を防ぐためにはどのような対策を取ればよいでしょうか。

OS、ソフトウェア、ファームウェア等のアップデート

攻撃者側は、ソフトウェアやファームウェアに存在する脆弱性を狙って攻撃を仕掛けてきます。

既知の脆弱性に関しては開発元からアップデートが公開されているケースが多く、アップデートやパッチの適用などを行い常に最新の状態に保っておくことで回避することができます。

Windows Updateやウイルス対策ソフトなどは自動更新を行うように設定しておき、脆弱性を残しておかないように心がけましょう。

テレワークの運用ルールの周知徹底

テレワークを行う場合に使用するPCの使い方や、社外から社内へアクセスする方法、業務で使用して良いソフトの規定など、セキュリティレベルを保つためにテレワーク運用時のルールを全員で周知徹底しておくことが大切です。

企業のセキュリティについては、システム管理部など一部の社員が取り組むだけでなく、社員全員が協力して取り組まなければ意味がありません。

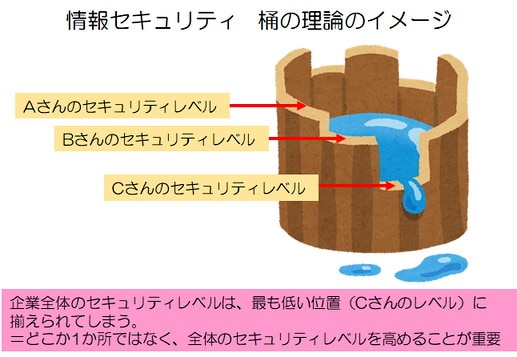

企業のセキュリティレベルを示す例として「桶の理論」があります。

木の桶に水を入れたときには、木枠が一番低いところから水が漏れてしまうように、優れたセキュリティ対策を導入したとしても1か所に問題があるとその水準が企業全体のセキュリティレベルになってしまうという理論です。

テレワークになると各個人の環境や意識でセキュリティへの対応に差が出てしまうため、組織全体でのルールをしっかりと決めておきましょう。

テレワーク環境の整備

テレワークで使用するPCは外部から接続するための専用機として用意し、VPNで社内システムへアクセスしてデータを外部へ持ち出さないようにするのが望ましい形かと思われます。

可能であれば専用端末を用意してテレワークを行い、やむを得ず私物のPCを利用する場合には、ウイルス対策ソフトの導入やOSのアップデートなどセキュリティ対策をしっかりと整える必要があります。

また、ノートPCでWi-Fiを使用して接続する場合、飲食店や公共施設が提供するフリーWi-Fiなどはセキュリティ対策が不十分な可能性もあります。

そのような箇所からのテレワークは避けて、暗号化対策が施されたWi-Fi環境で接続することも心がけましょう。

おわりに

2021年4月現在、コロナの影響はまだまだ続きそうな雰囲気です。

また、コロナ以外でも働き方改革が推進される現代では、今後もテレワークの重要性は高まっていきそうです。

しかし、環境の変化は攻撃者にとって絶好のチャンスともなります。

対策をしっかりと整えた上でテレワークを実施していただき、コロナにも情報セキュリティにも備えた体制を作っていただければと思います。

弊社でも、セキュリティ対策やテレワーク環境の構築などのご相談を受け付けておりますので、ぜひお気軽にお問い合わせください。

また、今回ご紹介した内容以外にもセキュリティ対策の参考となる事例が多数掲載されていますので、IPAで公開されている「情報セキュリティ10大脅威 2021」の資料を是非ご活用ください。

![群馬の法人ITサポートサービス Wide Net[ワイドネット] 群馬の法人ITサポートサービス Wide Net[ワイドネット]](https://www.nedia.ne.jp/wp-content/themes/nedia/images/bnr_bt_widenet02.png)

![群馬の法人ITサポートサービス Wide Net[ワイドネット] 群馬の法人ITサポートサービス Wide Net[ワイドネット]](https://www.nedia.ne.jp/wp-content/themes/nedia/images/bnr_bt_widenet03.png)