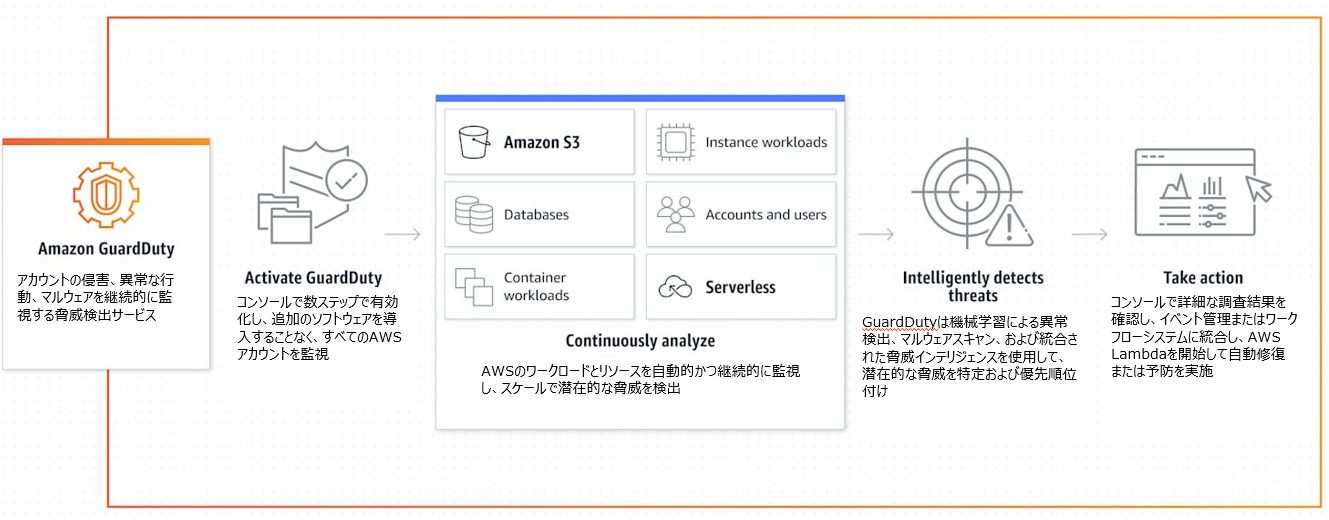

Amazon GuardDutyは、Amazon Web Services(AWS)が提供する監視および脅威検知サービスで、AWSアカウント内のセキュリティを向上させ、不正アクティビティやマルウェアの検出を支援します。

本記事では、Amazon GuardDutyの概要や利点、そして簡単な手順で行える活用方法について解説します。

既にAWSを契約中であっても、GuardDutyを初めて有効にした場合に限り、30 日間のGuardDuty無料トライアルがAWS アカウントに自動的に登録されますので気軽に試すことが可能です。

調査対象によっては有償となるケースもありますが、有償の場合には都度確認が入りますし、安価で済むことが殆どかと思われますので、まずは一か月利用してみることをお勧めします。

Amazon GuardDutyの概要

Amazon GuardDutyは、AWSクラウド環境での異常なアクティビティを検出し、セキュリティ上のリスクを最小限に抑えるためのサービスです。

GuardDutyは、AWSが持つ膨大なログデータ、APIコール、ネットワークフローなどの情報をリアルタイムで解析し、異常パターンや不正なアクセスを自動的に検知します。

Amazon GuardDutyの主な機能

- リアルタイムの脅威検知: GuardDutyは、不正なアクセスやマルウェア、ボットネット、データエクスフィルトレーションなどの様々な脅威をリアルタイムで検知します。これにより、セキュリティインシデントへの迅速な対応が可能となります。

- インテリジェンスの活用: GuardDutyは、AWSが保持するセキュリティインテリジェンス情報と連携して、既知の攻撃パターンや不正アクティビティを検出します。また、機械学習を利用して異常なアクティビティを学習し、新たな脅威にも対応することができます。

- セキュリティインサイトの提供: GuardDutyは、セキュリティに関する詳細な情報を提供します。これにより、不正アクティビティの検出からその原因の特定までを迅速に行うことができます。

Amazon GuardDutyの利点

- 簡単なセットアップ: GuardDutyは、AWSのマネージドサービスとして提供されているため、セットアップが非常に容易です。特別な設定やインフラストラクチャの変更は不要で、数分で活用を開始できます。

- 継続的な監視: GuardDutyは、24時間365日の監視を提供します。常に最新の脅威インテリジェンスを活用し、セキュリティの脅威を検知するため、セキュリティチームの負担を軽減します。

- 統合されたセキュリティ: GuardDutyは他のAWSのセキュリティサービスとも連携し、総合的なセキュリティソリューションを構築することができます。例えば、Amazon CloudWatchやAWS Lambdaと組み合わせることで、アクティビティの特定や自動化された対応など、より幅広い監視と対策を実現できます。

Amazon GuardDutyの具体的な検出機能

Amazon GuardDutyは、AWS環境における脅威検出サービスとして、さまざまなデータソースを活用して悪意のある活動や不正な行動を検出します。以下に、GuardDutyの具体的な検出機能を詳しく説明します。

アカウント侵害の検出

GuardDutyは、AWSアカウントの不正アクセスを検出するために、異常なAPIコールや不審な地理的場所からのアクセスを監視します。たとえば、CloudTrailログを無効にする試みや、悪意のあるIPアドレスからのデータベーススナップショットの取得など、通常とは異なる行動を特定します。

インスタンス侵害の検出

EC2インスタンスやコンテナワークロードに対する脅威を検出します。これには、クリプトマイニング、バックドアのコマンド&コントロール活動、異常に高いネットワークトラフィック、既知の悪意のあるIPアドレスとの通信などが含まれます。

バケット侵害の検出

Amazon S3バケットの不正アクセスを監視し、異常なS3 API活動や既知の悪意のあるIPアドレスからの不正アクセスを検出します。これにより、データの不正取得や誤った設定によるセキュリティリスクを未然に防ぎます。

偵察活動の検出

攻撃者による偵察活動を示す異常なAPI活動やポートスキャン、失敗したログイン試行の異常なパターンを検出します。これにより、潜在的な攻撃の前兆を早期に察知することが可能です。

マルウェアの検出

GuardDutyは、EBSボリュームデータを分析してマルウェアを検出します。これには、トロイの木馬やワーム、クリプトマイナーなどのマルウェアが含まれ、AWSリソースへの不正アクセスを防ぎます。

コンテナの脅威検出

Amazon EKSやECSの監査ログを分析し、コンテナワークロードにおける潜在的な悪意のある動作を特定します。これにより、コンテナ環境のセキュリティを強化します。

Amazon GuardDutyは、これらの機能を通じてAWS環境のセキュリティを強化し、潜在的な脅威を迅速に検出して対応する能力を提供します。これにより、クラウド上のリソースを安全に保つことが可能です。

Amazon GuardDutyの開始方法

それでは実際にAmazon GuardDutyを開始してみましょう。

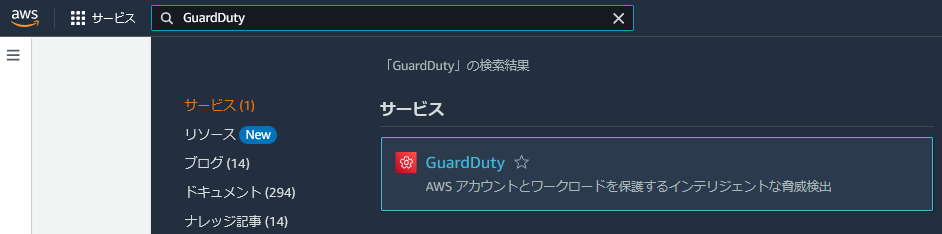

1. AWSマネジメントコンソールにログイン

AWSマネジメントコンソールにログインし、検索窓にGuardDutyと入力して、GuardDutyのページに移動します。

2. GuardDutyの開始画面

GuardDutyの開始画面が表示されます。「今すぐ始める」ボタンをクリックします。

3. サービスアクセス権限の確認

GuardDutyが必要とするサービスアクセス権限に関する注意事項が表示されます。内容を確認し、「GuardDutyを有効にする」ボタンをクリックします。

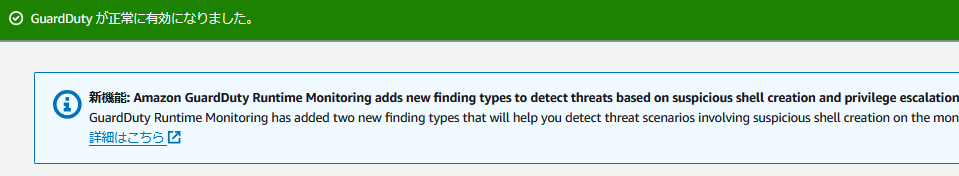

4. GuardDutyの有効化完了

「GuardDutyが正常に有効になりました。」というメッセージが表示されます。

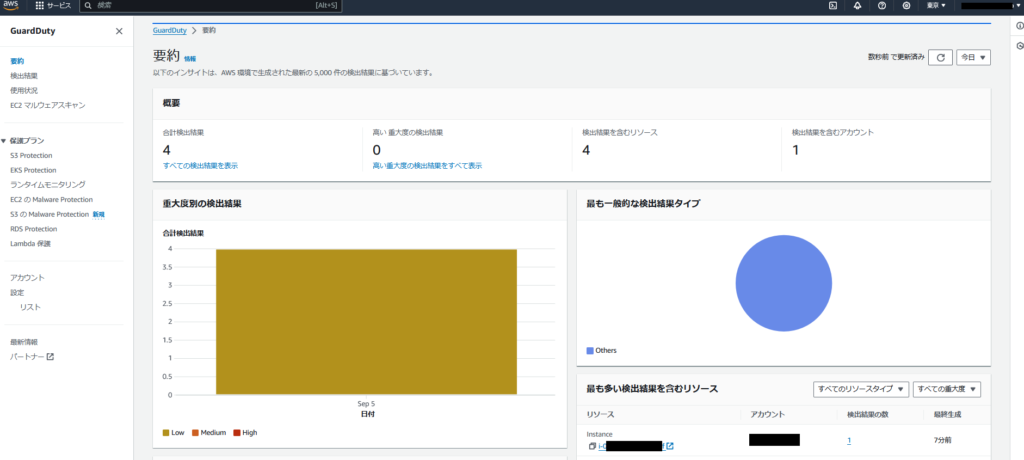

検出結果のダッシュボードが表示さればGuardDutyの有効化は完了です。

GuardDutyの無料トライアル期間中の検出結果について

Amazon GuardDutyの無料トライアル期間中、検出結果は通常のGuardDuty使用時と同様に表示されます。

具体的には、以下のようにGuardDutyコンソールで確認できます。

検出結果の表示方法

- GuardDutyダッシュボード

- 詳細ページ

- フィルタリングと分析

GuardDutyのダッシュボードでは、検出された結果の一覧が表示されます。

各検出結果には、重要度、関連するリソース、タイムスタンプなどの情報が含まれています。

重要度は高、中、低の3段階に分かれており、重要度が高いほどリスクが高いことを示します。

各検出結果をクリックすると、詳細ページに移動できます。

ここでは、関連するログ情報やアクティビティの詳細な説明、関連リソースなどが表示されます。

これにより、検出されたイベントが実際にセキュリティインシデントを示しているかどうかを判断し、適切な対応策を実施することができます。

ダッシュボードでは、検出結果を重要度やリソースタイプに基づいてフィルタリングすることが可能です。これにより、特に注意が必要な脅威に優先的に対応することができます。

無料トライアル期間中も、これらの機能をフルに活用してGuardDutyの効果を確認することができます。トライアル期間中に生成された検出結果は、90日間保持され、必要に応じてさらなる分析や対策を行うことができます。

ランタイムモニタリング設定

GuardDutyのランタイムモニタリングでは、次のようなことができます。

- 1. インスタンスのネットワークトラフィックの監視: GuardDutyは、インスタンスのネットワークトラフィックを監視し、異常な通信パターンや悪意のあるアクティビティを検出します。

- 2. 未知のマルウェアの検出: GuardDutyは、インスタンス上で実行されているプログラムやプロセスを解析し、未知のマルウェアの存在を検出します。

- 3. 不審なIAMアクティビティの監視: GuardDutyは、IAMユーザーやロールのアクティビティをモニタリングし、異常なアクションや特権の乱用を検出します。

- 4. 異常なリソースのアクティビティの監視: GuardDutyは、AWSリソースのアクティビティを監視し、アカウント内での不審な操作や悪意のある動作を検出します。

- 5. セキュリティグループ設定の評価: GuardDutyはセキュリティグループの設定を評価し、不適切な設定や攻撃に対して脆弱な設定を検出します。

これらの機能により、GuardDutyのランタイムモニタリングは、セキュリティインシデントの早期検出や対策の立案に役立ちます。安全な環境を提供するために、常に監視と評価が行われています。

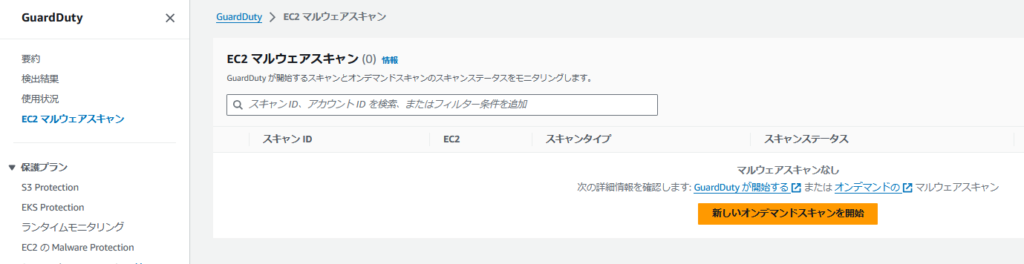

今回は、EC2インスタンスにあるファイルに問題が無いか、マルウェアスキャンを実施する手順を紹介します。

オンデマンドのマルウェアスキャンの利用法について

Amazon EC2 インスタンスでオンデマンドのマルウェアスキャンを開始するには以下の手順で行います。

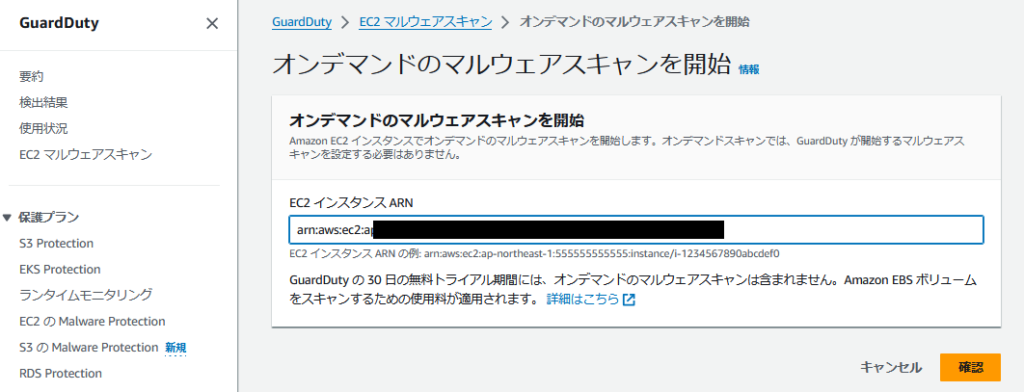

なお、途中でスキャン対象のインスタンス ARN名を指定する箇所がありますが、入力窓をクリックした際に自動的に候補が出たりはしないため事前に確認しておきましょう。

1. 左メニューより、EC2 マルウェアスキャン を選択し、新しいオンデマンドスキャンを開始 をクリック

2. あらかじめ確認しておいた、スキャン対象となるEC2インスタンスのEC2インスタンスARNを入力し、確認をクリック

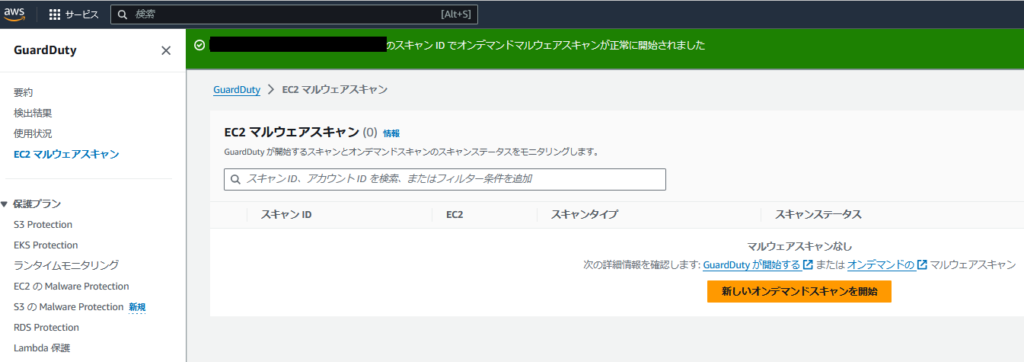

3. オンデマンドマルウェアスキャンが正常に開始されました。と表示されれば無事スキャンが開始されます

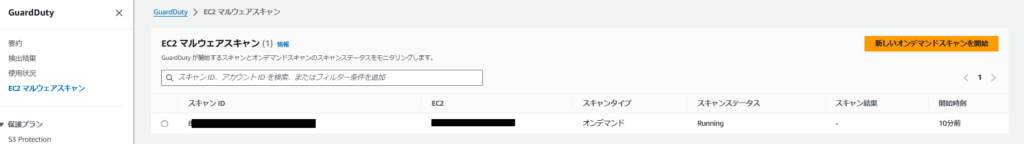

4. 左メニューより、EC2 マルウェアスキャン を選択し、スキャンステータスがRunning となっていればスキャン中なのでしばらく待ちます。

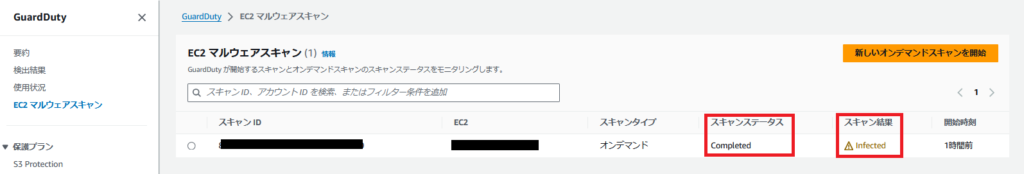

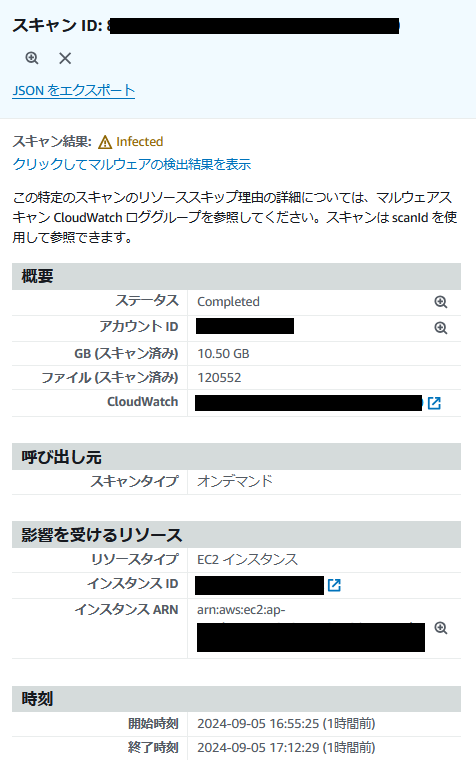

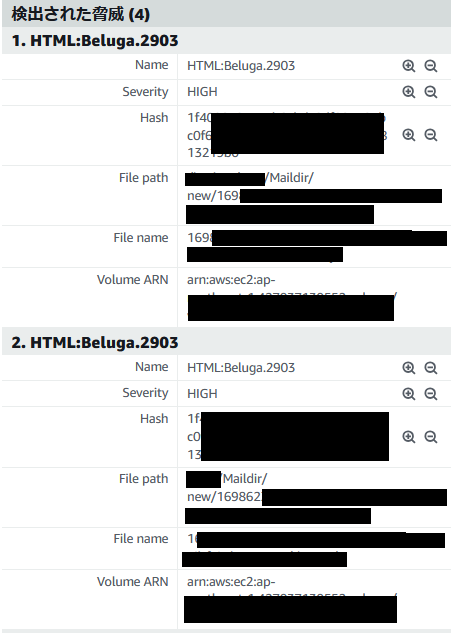

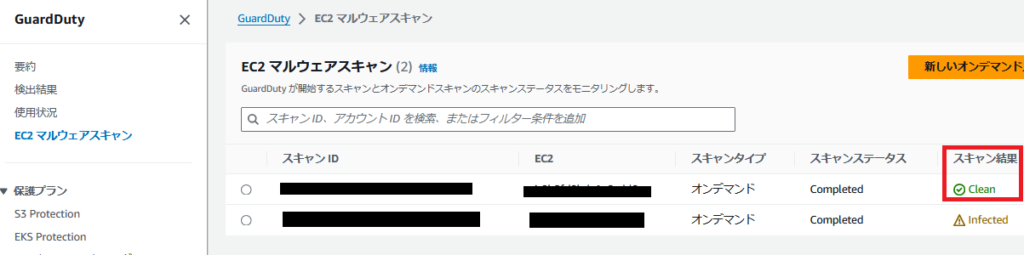

5.スキャンステータスがCompleteとなり、スキャン結果がinfectedとなっていた場合には、感染ファイルが見つかった状態となりますので、詳細を確認しましょう

6.スキャンIDをクリックすることで、詳細を確認出来ます。

今回は、サーバ内に保存された迷惑メールが検知された模様でしたので、サーバ上から削除を行いました。

7.削除後に同様の手順で再度スキャンを実施したところ、スキャン結果がClean となりました。

今回の記事ではGuardDutyの概要と簡単にできる活用方法について解説させていただきました。

初回ということで機能の説明がかなり多くなってしまいましたが、GuardDuty自体の開始や、EC2インスタンスのマルウェアスキャンに関しては、非常に簡単な手順で実施できることがお分かりいただけたかと思います。

次回は、専用のIAMユーザが必要となり若干手順が増えるS3バケット内のオンデマンドスキャンの開始手順についてなどを紹介する予定ですので、次回もぜひ読んでいただければ幸いです。

![群馬の法人ITサポートサービス Wide Net[ワイドネット] 群馬の法人ITサポートサービス Wide Net[ワイドネット]](https://www.nedia.ne.jp/wp-content/themes/nedia/images/bnr_bt_widenet02.png)

![群馬の法人ITサポートサービス Wide Net[ワイドネット] 群馬の法人ITサポートサービス Wide Net[ワイドネット]](https://www.nedia.ne.jp/wp-content/themes/nedia/images/bnr_bt_widenet03.png)